Как через тор браузер зайти в гидру

Как через тор браузер зайти в гидру - Кракен ссылка даркнет krmp.cc

В то же время он отметил, что юридических преград, чтобы создатели проекта смогли «всплыть» где-то в другом месте и продолжить свою деятельность, сейчас нет. Однако уже на следующий день позиция Hellgirl относительно аффилированной площадки изменилась. Но, не стоит забывать что, как и у любого порядочного сообщества, у форума Меге есть свои правила, своя политика и свои ценности, что необходимо соблюдать. Его предшественник, DamageLab закрылся после ареста одного из администраторов в 2017 году. Директе. Не переносишь Огнелиса, или хочешь прицепить к Tor-у свою няшную Оперу, любимого Ишачка? При желании прямо в окне распаковщика меняем местоположение на то, куда нам хочется, и продолжаем давить кнопку «Далее» (Next) до конца распаковки. Так что качай файлы самого Tor-а исключительно с официального сайта, либо с нашего портала - наш движок, фактически, тоже выдаст тебе файл напрямую с официального сайта. Изредка по отношению к некоторым вещам это желание вполне оправдано и справедливо, однако чаще всего - нет. Ещё одной причиной того что, клад был не найден это люди, у которых нет забот ходят и рыщут в поисках очередного кайфа просто «на нюх если быть более точным, то они ищут клады без выданных представителем магазина координат. Интересно, что в статье о биржах рунета вы можете узнать то, как работают с другими биржами. Представители «Гидры» утверждают, что магазин восстановит работу. Как только соединение произошло. В операции против «Гидры» также принимали участие сотрудники. Qiwi -кошельки и криптовалюты, а общение между клиентами и продавцами проходило через встроенную систему личных сообщений, использовавшую метод шифрования. В другом доступна покупка продуктов для употребления внутрь. Российским наркопотребителям перекрыли доступ к веществам, и они заняли себя шарадами. Коммерсантъ. Тебе ведь уже надоело длинное и занудное вступление, правда? На нашем сайте всегда рабочая ссылки на Мега Даркнет. Возможно, 2022-й станет годом окончательного закрытия "Гидры". Увидел, вспомнил? Попытки самые разные, вплоть до откровенно криминальных. В этом случае, в мире уже где-то ожидает вас выбранный клад. Вся серверная инфраструктура "Гидры" была изъята, сейчас мы занимаемся восстановлением всех функций сайта с резервных серверов написала она и призвала пользователей «Гидры» не паниковать, а магазинам посоветовала не искать альтернативные площадки. Основной язык общения - английский. Стоит заметить, что покупать без регистрации и без оплаты является нельзя. Фото: Kevin Lamarque / Reuters «Пока думаем» Несмотря на предупреждение Hellgirl, многие магазины с «Гидры» уже в пятницу попытались возобновить работу на других площадках Это не удивительно: последний рабочий день недели пиковый по продажам розничных наркотиков. Официальный сайт mega : http mega555gvko5ucq26sku6ufjlqoktqrtwlk4f4uefil4ukg55ka3syad. Также правоохранительные органы конфисковали биткоины на сумму, эквивалентную 23 млн. А на десерт небольшой список «луковых» сайтов, так сказать, для разгона. Ну а, как правило, вслед за новыми зеркалами появляются всё новые мошенники.

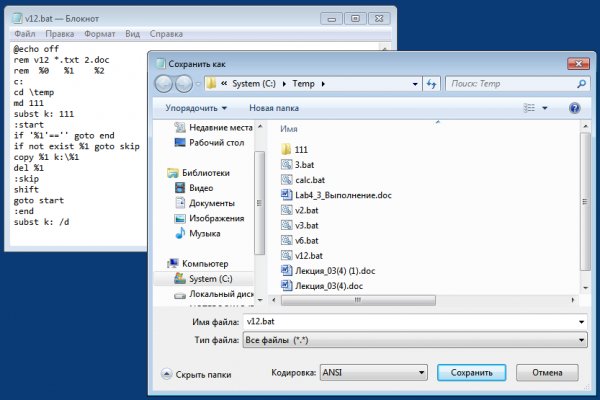

Txt Метод перебора 4 Словарь: rockyou. Mp32.exe "?1"?1"?1 -o "Prefix le" НЕТ mp32.exe?1?1?1 -o "Prefix le" Случайные правила Это очень уникальная функция hashcat. Также это позволяет проводить поиск хэш-значений в радужных таблицах. Перебор по публично доступным словарям Несколько примеров словарей, которые можно найти в открытом доступе: SecLists Репозиторий содержит большое количество файлов с паролями, в том числе рейтинги самых популярных паролей, а также словарей, полученных в результате утечек из различных сервисов. Probable-Wordlists Репозиторий содержит словари паролей как из утечек, так и из различных публично доступных словарей. Скопируйте подходящий набор команд в вашу операционную систему (32/64) bit. А поскольку hashcat и oclHashcat поддерживают файлы с правилами, они могут также делать атаку переключения раскладки. Ww Необязательная настройка Hashcat имеет два параметра командной строки для тонкой настройки этой атаки. Поэтому нам требуется повторять атаку несколько раз, и при каждом новом запуске добавлять в маску один заполнитель. Разархивировать файл из первого пункта и запустить hashcat. Красным выделены пары хэш значение, которые были успешно восстановлены. Примеры файлов масок Следующий файл example. Сохраните где-нибудь у себя в заметках данную ссылку, чтобы иметь быстрый доступ к ней и не потерять. Проект содержит аналитику популярности использования паролей, а также маски и правила для утилиты hashcat. 1 Достаточно просто. Offline: hashcat Самая популярная и производительная утилита, поддерживающая множество различных алгоритмов хэширования. Смотрите секцию по утилите prepare на странице Hashcat-utils. Отличается очень высокой скоростью подбора (быстрее в 5000 раз по сравнению с остальными утилитами, однако требует хранения заранее сгенерированных таблиц для каждого алгоритма хэширования, которые занимают десятки терабайт дискового пространства. Также, стоит учитывать, что в Windows по умолчанию стоит минимальная длина пароля 8 символов, а частота смены пароля обычно установлена 90 дней. Чтобы закомментировать текст его нужно начать с символа #. Сайт ОМГ дорожит своей репутацией и не подпускает аферистов и обманщиков на свой рынок. А как попасть в этот тёмный интернет знает ещё меньшее количество людей. Txt с правилами мутации le Уникальных хэшей восстановлено: 0 Процент восстановленных хэшей:.54946 Затраченное время в секундах: 198 Хэшей восстановлено: 977 Команда для запуска: hashcat. Атака основанная на правиле похожа на язык программирования, созданный для генерации кандидатов в пароли. Administrator имя учетной записи с правами доменного администратора. Всё, что нужно, это сгенерировать так называемое правило брут-форса. Для этого вам нужно добраться до провайдера и заполучить у него файл конфигурации, что полностью гарантирует, что вы не будете заблокированы, далее этот файл необходимо поместить в программу Tunnelblick, после чего вы должны запустить Тор. Но эти функции получили их собственные буквенные имена во избежание конфликтов. Каждый файл правила имеет собственное имя для помощи вам в понимании его функции. Для упрощения задачи существуют hcmask-файлы файлы набора масок. Это то, что мы называем Гибридной атакой, просто взгляните на этот раздел. Переменные помечаются символом?, после которого следует встроенный набор символов (l, u, d, s, a) или одно из имён пользовательских наборов символов (1, 2, 3, 4). Архив содержит программу под операционные системы Windows и Linux. Также, публичные словари редко учитывают специфику сетей Windows и ее парольные политики: Парольная политика "Passwords must meet complexity requirements регламентирует, что пароль должен соде. Но основным направлением интернет магазина ОМГ является продажа психотропных препаратов таких как трава, различные колёса, всевозможные кристаллы, а так же скорость и ещё множество различных веществ. Такой глобальный сайт как ОМГ не имеет аналогов в мире. Конфигурация тестового стенда Для демонстрации получения хэшей была создана Active Directory инфраструктура, состоящая из одного контроллера домена и одного компьютера в сети.